Le Contexte (Pourquoi Ce Sujet Est Important Maintenant)

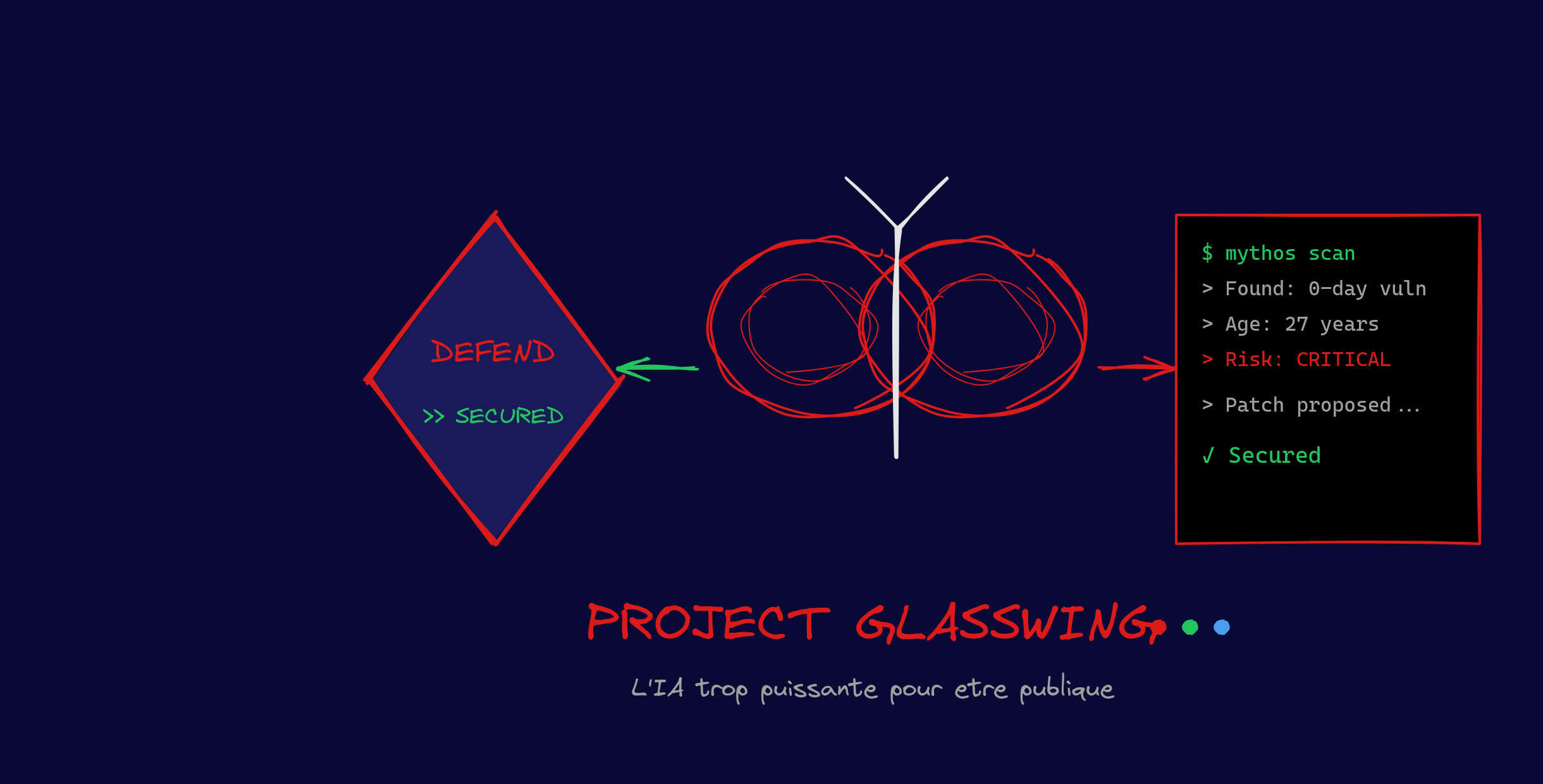

Le 7 avril 2026, Anthropic a annoncé Project Glasswing — une initiative sans précédent pour sécuriser les infrastructures critiques du monde entier avec l'IA. Ce n'est pas une simple mise à jour de modèle. C'est un changement de paradigme dans la façon dont on pense la cybersécurité.

Le constat : Claude Mythos Preview a découvert des dizaines de milliers de vulnérabilités zero-day (des failles jamais identifiées) dans tous les systèmes d'exploitation et navigateurs majeurs. Plus de 99% restent non corrigées aujourd'hui.

💡 Le saviez-vous ? Mythos a aussi trouvé une faille dans FFmpeg — une bibliothèque utilisée par des milliards d'appareils — vieille de 16 ans. Une seule ligne de code, exécutée 5 millions de fois par des outils de test, jamais détectée. Source : Anthropic Frontier Red Team, avril 2026.

Le Problème (La Fenêtre de Vulnérabilité Se Ferme)

La fenêtre de vulnérabilité — le délai entre la découverte d'une faille et son exploitation — s'est réduite de manière critique.

La Fenêtre de Vulnérabilité (Le "Problème de Fenêtre")

Avant : Un chercheur trouve un bug → un rapport est publié → l'éditeur corrige → les utilisateurs mettent à jour. La fenêtre entre la découverte et l'exploitation se mesurait en semaines, voire en mois.

Maintenant : Une IA peut découvrir et exploiter une vulnérabilité en quelques minutes. La fenêtre s'est effondrée.

Exemple concret : En novembre 2025, un groupe lié à la Chine a utilisé Claude pour atteindre 80 à 90% d'exécution autonome sur 30 cibles gouvernementales. Plus besoin d'humains derrière le clavier — l'IA fait le travail seule.

Le CTO de CrowdStrike, Elia Zaitsev, le dit clairement : « La fenêtre entre la découverte d'une vulnérabilité et son exploitation s'est effondrée — ce qui prenait des mois se fait maintenant en minutes avec l'IA. »

La Solution (Comment Anthropic A Répondu)

Plutôt que de publier Mythos et de laisser n'importe qui s'en servir, Anthropic a fait le choix inverse : restreindre l'accès et le donner uniquement à ceux qui en ont besoin pour défendre.

Leur Approche (Étape par Étape)

1. Restriction d'accès : Claude Mythos Preview n'est pas disponible au public. Anthropic le dit explicitement : "Nous ne prévoyons pas de rendre Claude Mythos Preview disponible au grand public en raison de ses capacités en cybersécurité."

2. Consortium défensif : 12 partenaires fondateurs reçoivent l'accès — AWS, Google, Microsoft, Apple, Cisco, NVIDIA, Broadcom, CrowdStrike, Palo Alto Networks, JPMorgan Chase, et la Linux Foundation.

3. Déploiement ciblé : Plus de 40 organisations d'infrastructures critiques bénéficient aussi des crédits d'utilisation (100 millions de dollars de crédits offerts par Anthropic).

Leurs Découvertes (Les Résultats Concrets)

Ce Que les Chiffres Disent Vraiment

Mythos a été testé sur 4 benchmarks de cybersécurité et de développement. Chaque pourcentage représente le taux de réussite du modèle sur des tâches réelles. Comparaison avec Claude Opus 4.6, le meilleur modèle précédent :

En langage simple : là où le meilleur modèle précédent réussissait 2 fois sur 3, Mythos réussit 4 fois sur 5. Et surtout — il a trouvé des dizaines de milliers de failles zero-day contre ~500 pour Opus 4.6. Ce n'est pas une amélioration progressive. C'est un saut qualitatif.

Pourquoi Ça Compte Pour Toi (L'Impact Réel)

Avant vs Maintenant

Concrètement, Tu Gagnes :

- ✅ Des logiciels plus sûrs : Les outils que tu utilises tous les jours (ton smartphone, tes apps bancaires, les services en ligne) seront corrigés avant que les attaquants n'en profitent

- ✅ Une longueur d'avance sur les attaquants : Anthropic estime une fenêtre de 6 à 18 mois avant que des capacités similaires soient disponibles ailleurs — il faut utiliser ce temps

- ✅ Un signal clair sur l'avenir de l'IA : Si le meilleur modèle IA est "trop dangereux pour publier", c'est que la course à la puissance a franchi une ligne

⚠️ Par contre : Ce modèle ne sera pas accessible à la communauté de la sécurité ouverte. Seules les plus grandes entreprises du monde y auront accès. Cela pose une question légitime de concentration du pouvoir.

Les Limites (Ce Que Project Glasswing Ne Résout Pas)

- ❌ Inégalité d'accès : Les petites entreprises, les chercheurs indépendants et les pays en développement n'auront pas accès à Mythos. Seules les plus grandes organisations du monde peuvent participer.

- ❌ Double usage : Les mêmes capacités qui trouvent les failles pour les corriger peuvent aussi les exploiter. C'est le dilemme fondamental de Project Glasswing.

- ❌ La question de la confiance : Un seul modèle, contrôlé par une seule entreprise, avec un accès limité à quelques élus. Qui surveille le surveillant ?

- ❌ 99% des failles non corrigées : Même avec Mythos, la vaste majorité des vulnérabilités découvertes restent sans correctif. Le problème n'est pas seulement de trouver les bugs — c'est de les corriger à temps.

Les 3 Points Clés à Retenir

Pour Aller Plus Loin (Sources et Lectures)

Sources Originales

- 📄 Project Glasswing (annonce officielle) : anthropic.com/glasswing (en anglais)

- 📄 System Card Claude Mythos Preview : anthropic.com (en anglais, technique)

- 🎥 Article WIRED : Wired — Anthropic Mythos (en anglais)

- 💬 Discussion Hacker News : 1 217 upvotes, 591 commentaires — le débat fait rage

Nos Autres Articles Sur le Sujet

💬 Rejoins la Discussion

Tu as des questions sur cet article ? Des retours d'expérience à partager ?

→ Facebook — on en parle en direct avec la communauté.

Prochain article : Comment l'IA transforme la cybersécurité offensive — ce que les États font déjà sans le dire.